- Početna

CIRT državne uprave Crne Gore EternalBlue, da li još uvijek koristite Windows 7?

EternalBlue, da li još uvijek koristite Windows 7?

Bilo da je u pitanju ljubav prema Windowsu 7, resursna ograničenost vašeg računara, određeni zahtjev za tim sistemom od strane neke aplikacije ili servisa, ovo je priča o EternalBlue exploit-u koji se od 2017 godine, uveliko upotrebljava u maliciozne svrhe.

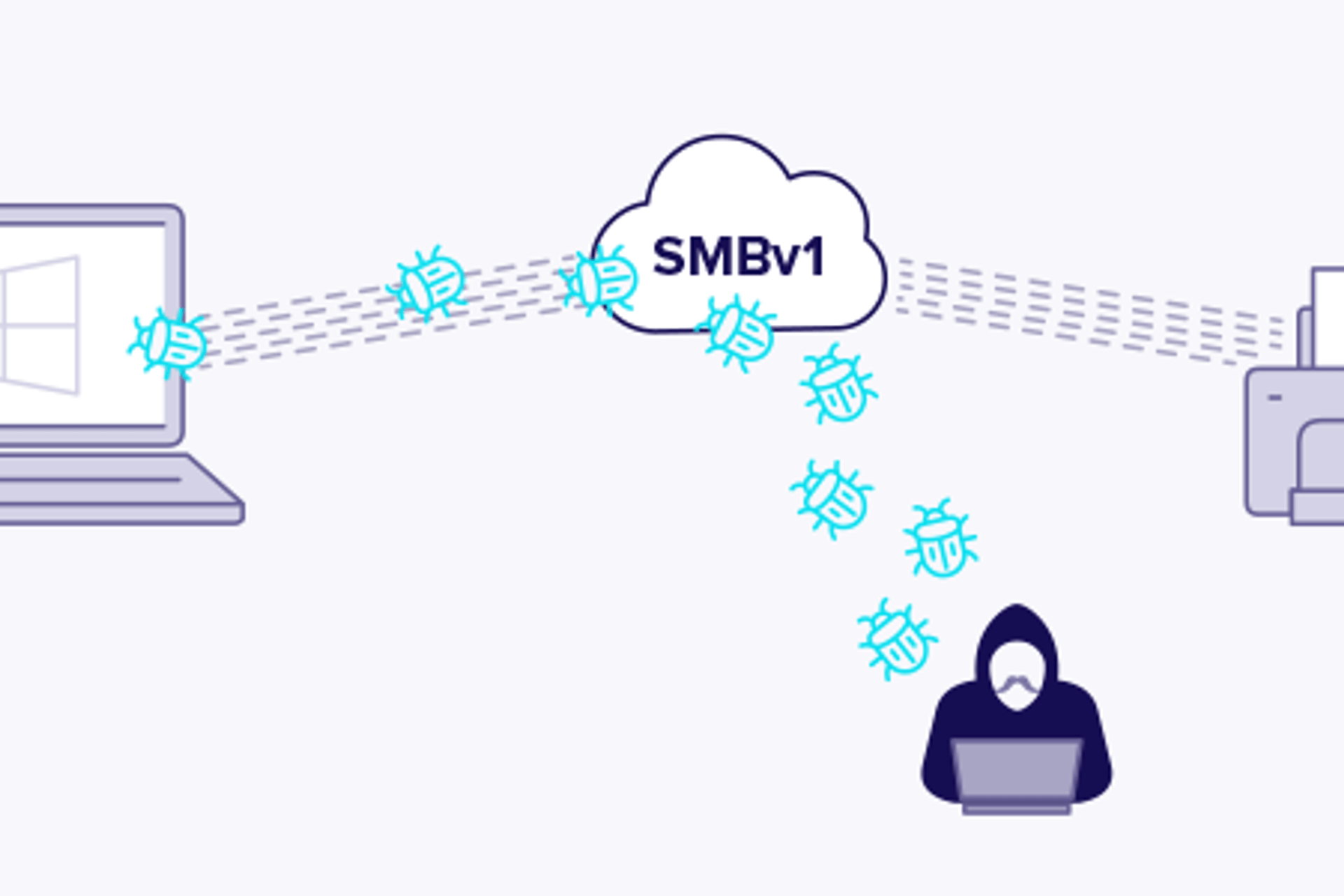

EternalBlue je exploit dizajniran da cilja ranjivosti u Windows operativnom sistemu, posebno verzije koje nisu ažurirane sa odgovarajućim sigurnosnim update-ovima. Iskorišćava propust u Microsoft Server Message Block (SMB1.0) protokolu, omogućavajući napadačima izvršavanje proizvoljnog koda, udaljeno i bez interakcije korisnika, šta ovo znači ?

Ukoliko Vaš sistem nije ažuriran i nema odgovarajući update, napadač može preuzeti potpunu kontrolu nad Vašim uređajem a samim tim i svim podacima na istom.

Važno je naglasiti da nije samo Windows 7 ranjivi sistem, već i Windows Vista, Windows Server 2008, Windows Server 2008 R2, Windows 8.1, Windows Server 2012, Windows Server 2012 R2, Windows RT 8.1, Windows 10, kao I Windows Server 2016

Sa ovim alatom provjerite da li je vaša verzija sistema ranjiva na eternalblue napad : GitHub - cpuodzius/Check-EternalBlue: Check if your computer was patched against EternalBlue

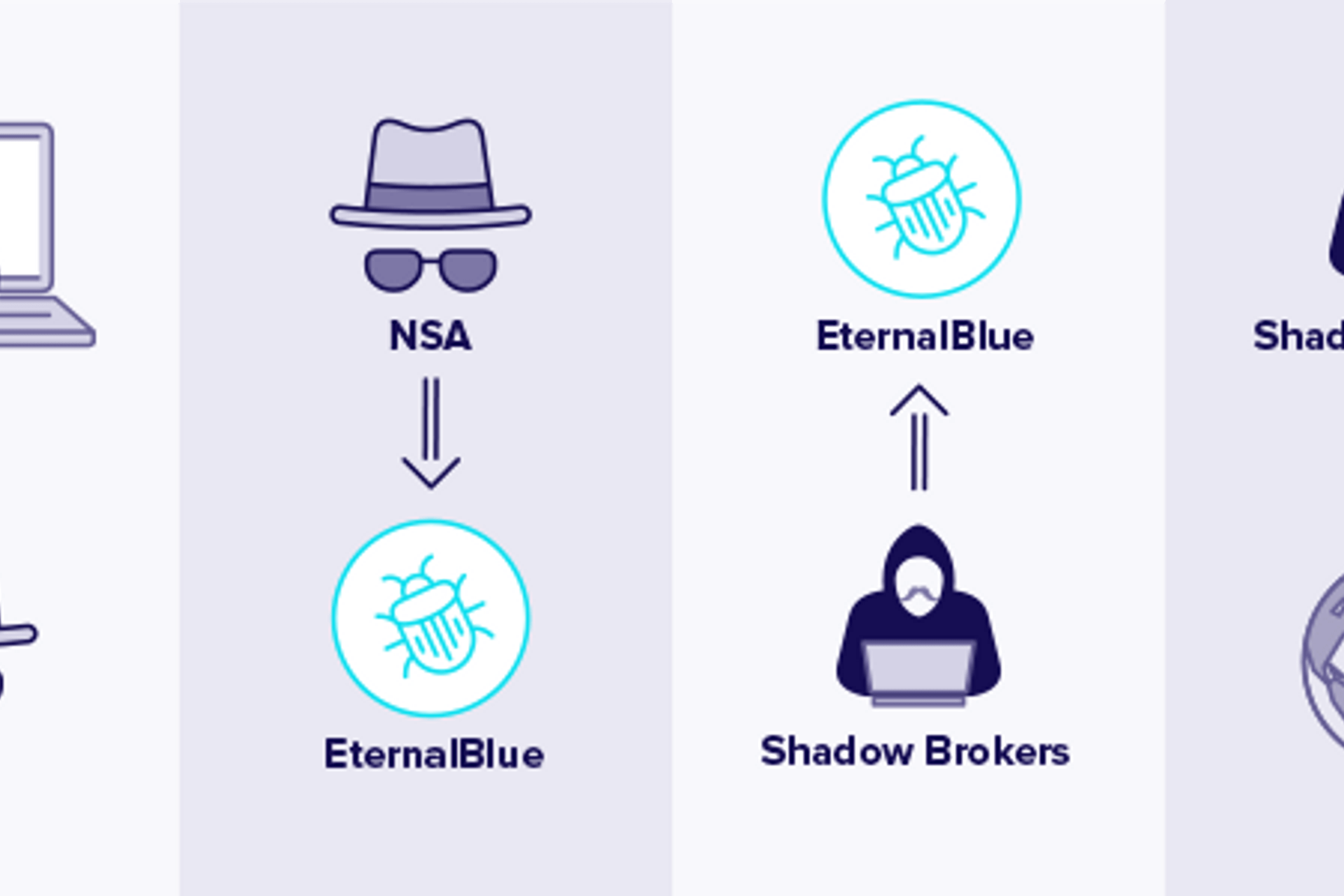

EternalBlue je razvijen od strane NSA kao dio njihovog alata za sprovođenje sajber operacija a 2017. godine grupa poznata kao Shadow Brokers procurila je značajan dio hakerskih alata NSA-e, uključujući EternalBlue. Ovo neočekivano curenje dovelo je do zloupotrebe exploita od strane zlonamjernih aktera.

Kako EternalBlue funkcioniše?

EternalBlue iskorištava slabost u SMB protokolu, koji je odgovoran za dijeljenje fajlova i štampanje u Windows mrežama. Slanjem specijalno kreiranog paketa preko mreže, exploit pokreće prekoračenje bafera, omogućavajući napadaču da ubaci i izvrši zlonamjerni kod na ciljnom sistemu. To omogućava udaljeni pristup kompromitovanom računaru, što može dovesti do različitih oblika sajber napada, kao što su infekcije ransomware-om ili neovlašćeni pristup podacima.

Kako se zaštititi:

S obzirom na ozbiljne rizike koje EternalBlue predstavlja, ključno je preduzeti odgovarajuće mjere za zaštitu svojih sistema. Evo nekih preporučenih koraka:

- Držite svoje sisteme ažurnim: Redovno instalirajte sigurnosne zakrpe i ažuriranja koje pruža proizvođač operativnog sistema, posebno za Windows sisteme. Ove zakrpe često rješavaju poznate ranjivosti, uključujući onu koju cilja EternalBlue.

- Omogućite automatska ažuriranja: Podesite operativni sistem i aplikacije da automatski preuzimaju i instaliraju ažuriranja. Time osiguravate da se ključne sigurnosne zakrpe primjenjuju promptno.

- Implementirajte pouzdanu sigurnosnu soluciju: Implementirajte renomirani antivirusni ili softver za zaštitu krajnjih tačaka koji uključuje funkcije poput skeniranja u realnom vremenu, otkrivanja prijetnji i nadzora mreže. To pomaže u identifikovanju i suzbijanju potencijalnih prijetnji, uključujući one koje koriste exploite poput EternalBlue-a.

- Koristite firewall: Omogućite i konfigurišite firewall-ove na mreži i pojedinačnim uređajima kako biste ograničili neovlašćen pristup vašim sistemima. Firewall-ovi djeluju kao barijera između vaše mreže i spoljnih prijetnji, pomažući u sprečavanju širenja exploita.

- Praktikujte dobru sigurnosnu higijenu: Budite oprezni prilikom otvaranja priloga u e-mailu ili klikanja na sumnjive linkove. Edukujte sebe i svoje o fišing napadima i sigurnom pregledavanju. Redovno pravite sigurnosne kopije važnih podataka i čuvajte ih sigurno offline.

EternalBlue služi kao opomena o značajnom uticaju koji sajber sigurnosne ranjivosti mogu imati. Razumijevanjem porijekla, funkcionisanja i zaštitnih mjera exploita, možete ojačati svoje sisteme protiv takvih prijetnji.